Sicherheitsstandards

Die Erfüllung und fortwährende Einhaltung standardisierter Sicherheitsanforderung bilden das Herzstück der Compliance rund um die IT-Security innerhalb Ihres Unternehmens. Diese Anforderungen sind in Deutschland dabei durch das BSI im IT-Grundschutz verankert und auf internationaler Ebene zusätzlich durch die Norm ISO 27001 standardisiert. Diese Richtlinien dienen als Fundament für die Umsetzung eines Informationssicherheits-Managementsystems (kurz: ISMS), welches Ihr Unternehmen dazu ermöglicht, die Sicherheit Ihrer digitalen Assets und geschäftskritische Daten nach höchsten Sicherheitsanforderungen professionell und übersichtlich zu verwalten.

Ihr Cybersecurity Checkup

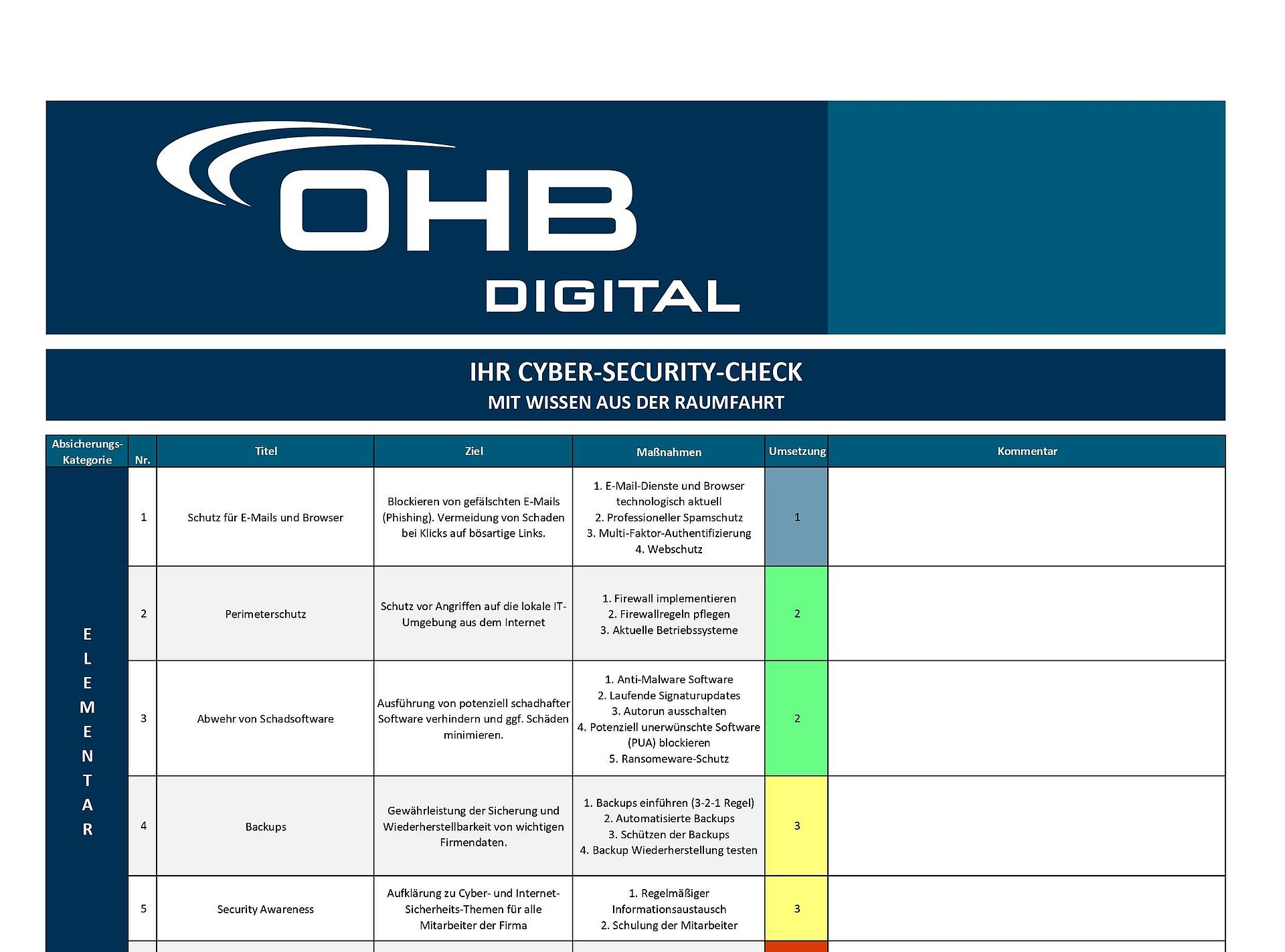

Der erste Schritt, um die fortlaufende Einhaltung geltender Richtlinien und Prozessstrukturen zu gewährleisten, ist die Analyse des aktuellen Zustands. Hierzu bieten wir einen unverbindlichen Security Checkup an, durch welchen Sie einen direkten Überblick über den derzeitigen Compliance-Stand und eventuelle Problembereiche erhalten.

Der Checkup erfolgt in Form eines Gespräches mit einem unserer Experten – bestenfalls direkt bei Ihnen vor Ort. Während dieses Gespräches werden die Prozesse, Maßnahmen und Richtlinien innerhalb Ihres Unternehmens mit Bezug auf IT und Cybersicherheit durch gezieltes Nachfragen beleuchtet und basierend auf standardisierten Sicherheitsanforderungen wie ISO27001 und dem IT-Grundschutz (BSI) ausgewertet. Im Anschluss erhalten Sie eine zusammenfassende Checkliste, durch welche Sie genau sehen können, welche Kriterien für Ihre Cybersecurity-Compliance erfüllt sind und bei welchen noch Handlungsbedarf besteht.

Was kommt nach dem Cybersecurity Checkup?

Nach Erhalt der Checkliste von unserem Cybersecurity Checkup beraten wir sie gerne fortlaufend bei der Umsetzung der von uns empfohlenen Handlungsmaßnahmen. Auch für die Etablierung bzw. Umsetzung eines Informationssicherheits-Managementsystems (ISMS) nach geltenden Standards und die Implementierung spezifischer technischer bzw. organisatorischer Maßnahmen, wie zum Beispiel einer sicheren Software-Entwicklung nach unseren Best-Practice-Modellen, stehen wir gerne für Sie als direkter Ansprechpartner bereit. Bei Bedarf zeigen wir Ihnen außerdem, wie Cloudlösungen von Microsoft und co. Sie und Ihr Unternehmen heute schon entscheidend bei der Erfüllung gesetzlicher Compliance-Anforderungen unterstützen und absichern können.

Darüber hinaus bieten wir auch Penetrationstests und Schwachstellenanalysen an, welche Sie direkt dabei unterstützen, entsprechende Compliance-Ziele zu erreichen und gleichzeitig die Sicherheit Ihrer Systeme und Mitarbeiter stärken.